Démystifier AWS KMS

Posté le 19 janvier 2025 • 11 min de lecture • 2 225 motsUn guide complet sur la sécurité cloud pour votre entreprise.

I. Introduction à AWS KMS

A. Qu’est-ce qu’AWS KMS ?

AWS KMS, ou Key Management Service, est un service entièrement géré qui simplifie la création, la gestion et le contrôle des clés de chiffrement. Chaque fois qu’un chiffrement est mentionné dans les services AWS tels que EBS, S3, RDS ou SSM, AWS KMS est probablement impliqué. Ce service s’intègre parfaitement avec IAM et assure également un contrôle d’accès strict ainsi qu’un audit robuste via CloudTrail.

Le principal objectif d’AWS KMS est de sécuriser vos données sensibles en gérant efficacement les clés de chiffrement. Par exemple, au lieu de stocker des clés API en clair dans votre code (ce qui est fortement déconseillé), vous pouvez utiliser les API AWS KMS pour chiffrer et stocker ces informations en toute sécurité. Cela réduit considérablement les risques liés au stockage de texte en clair et garantit que vos données sont protégées contre les accès non autorisés.

Le chiffrement joue un rôle essentiel dans la protection des données en convertissant les informations en un format illisible. Il garantit la confidentialité, la conformité réglementaire et la protection des données stockées ou en transit, réduisant ainsi les risques de fuites de données dans des infrastructures cloud partagées.

B. Le rôle du chiffrement dans la sécurité des données

Le chiffrement est un pilier fondamental de la cybersécurité. Il permet de garantir que seules les personnes autorisées puissent accéder aux informations sensibles, telles que les mots de passe ou les données confidentielles.

Voici trois méthodes de chiffrement couramment utilisées :

- Chiffrement en transit (TLS/SSL) : Sécurise les données en transit et empêche les attaques de type man-in-the-middle (MITM). Seul le destinataire légitime peut déchiffrer les données à l’aide de certificats.

- Chiffrement côté serveur (données au repos) : Les données sont chiffrées avant d’être stockées sur le serveur et déchiffrées lorsqu’elles sont lues.

- Chiffrement côté client : Les données sont chiffrées avant d’être envoyées au serveur et restent chiffrées jusqu’à ce qu’un client autorisé les déchiffre.

C. Besoins des entreprises en gestion sécurisée des clés

Une mauvaise gestion des clés de chiffrement, comme le stockage non sécurisé ou un partage inapproprié, peut entraîner des fuites de données, des accès non autorisés et des interruptions de service. Une gestion inefficace des clés peut également exposer les entreprises à des sanctions réglementaires.

Des réglementations comme le RGPD, HIPAA et PCI-DSS imposent aux entreprises de mettre en place des mesures strictes de protection des données, incluant une gestion sécurisée des clés. Respecter ces normes est essentiel non seulement pour éviter des amendes, mais aussi pour montrer un engagement envers la confidentialité et la sécurité des données.

Que vous soyez un développeur indépendant ou une grande entreprise, la sécurité doit être une priorité. AWS KMS simplifie cette gestion en offrant l’automatisation, la scalabilité et l’intégration avec les services AWS, permettant ainsi aux entreprises de se concentrer sur leur croissance sans compromettre la sécurité.

II. Comprendre le fonctionnement d’AWS KMS

A. Fonctionnalités principales d’AWS KMS

Types de clés KMS

AWS KMS prend en charge deux types de clés de chiffrement :

- Clés symétriques : Une seule clé est utilisée à la fois pour chiffrer et déchiffrer les données.

- Clés asymétriques : Une clé publique chiffre les données, tandis qu’une clé privée les déchiffre. La clé publique est téléchargeable, mais la clé privée est stockée de manière sécurisée et n’est jamais exposée en clair.

AWS KMS propose quatre types de clés :

- Clés gérées par AWS : AWS gère automatiquement ces clés pour des services comme S3, SQS, DynamoDB.

- Clés gérées par AWS pour un service spécifique : AWS crée automatiquement ces clés pour des services comme RDS.

- Clés gérées par le client : Vous avez un contrôle total sur les permissions et l’utilisation.

- Clés importées par le client : Vous importez vos propres clés pour respecter des exigences spécifiques.

Politiques de clés KMS

Les politiques de clés AWS KMS déterminent qui peut accéder aux clés de chiffrement. Sans une politique adéquate, aucun accès à la clé KMS n’est autorisé.

Il existe deux types de politiques :

- Politiques par défaut : Créées automatiquement si aucune politique personnalisée n’est fournie. Elles accordent un accès large à la clé, ce qui signifie que tous les utilisateurs peuvent y accéder.

- Politiques personnalisées : Permettent un contrôle précis sur l’accès des utilisateurs ou des rôles, y compris les permissions inter-comptes. Ces politiques sont essentielles pour une sécurité adaptée et les architectures multi-comptes.

Capacités de gestion des clés multi-régions

Les clés KMS sont spécifiques à une région, ce qui signifie que le chiffrement et le déchiffrement doivent se faire dans la même région. Par exemple, si un volume EBS est chiffré avec une clé KMS A dans une région, il ne pourra pas être utilisé directement dans une autre région sans être réchiffré avec une clé KMS B.

Cela garantit la sécurité tout en respectant les réglementations régionales. Toutefois, AWS propose également des clés multi-régions, permettant d’avoir une copie de la même clé avec le même identifiant dans plusieurs régions. Nous approfondirons cette fonctionnalité dans un autre article.

B. Intégration avec d’autres services AWS

AWS KMS s’intègre parfaitement avec de nombreux services AWS, notamment S3, RDS, Lambda et EBS, permettant ainsi d’implémenter des workflows de chiffrement robustes. Par exemple :

- S3 peut chiffrer automatiquement les objets en utilisant des clés KMS gérées par AWS ou par le client.

- RDS utilise KMS pour chiffrer les bases de données et les snapshots.

Ces intégrations simplifient la gestion du chiffrement et renforcent la sécurité sur l’ensemble de l’écosystème AWS, faisant d’AWS KMS un service indispensable pour les architectures cloud modernes.

C. Surveillance et audit avec KMS

AWS KMS propose des fonctionnalités avancées de journalisation et de surveillance grâce à des services comme CloudTrail et Amazon CloudWatch. Chaque utilisation d’une clé est enregistrée, ce qui permet de :

- Créer une piste d’audit complète pour répondre aux exigences de conformité.

- Détecter toute activité non autorisée.

- Configurer des alertes pour identifier et répondre rapidement à des incidents de sécurité potentiels, garantissant ainsi une posture de sécurité renforcée.

III. Mise en place d’AWS KMS dans votre entreprise

A. Premiers pas avec AWS KMS

Guide pas à pas pour créer votre première clé KMS

- Accédez au service AWS KMS.

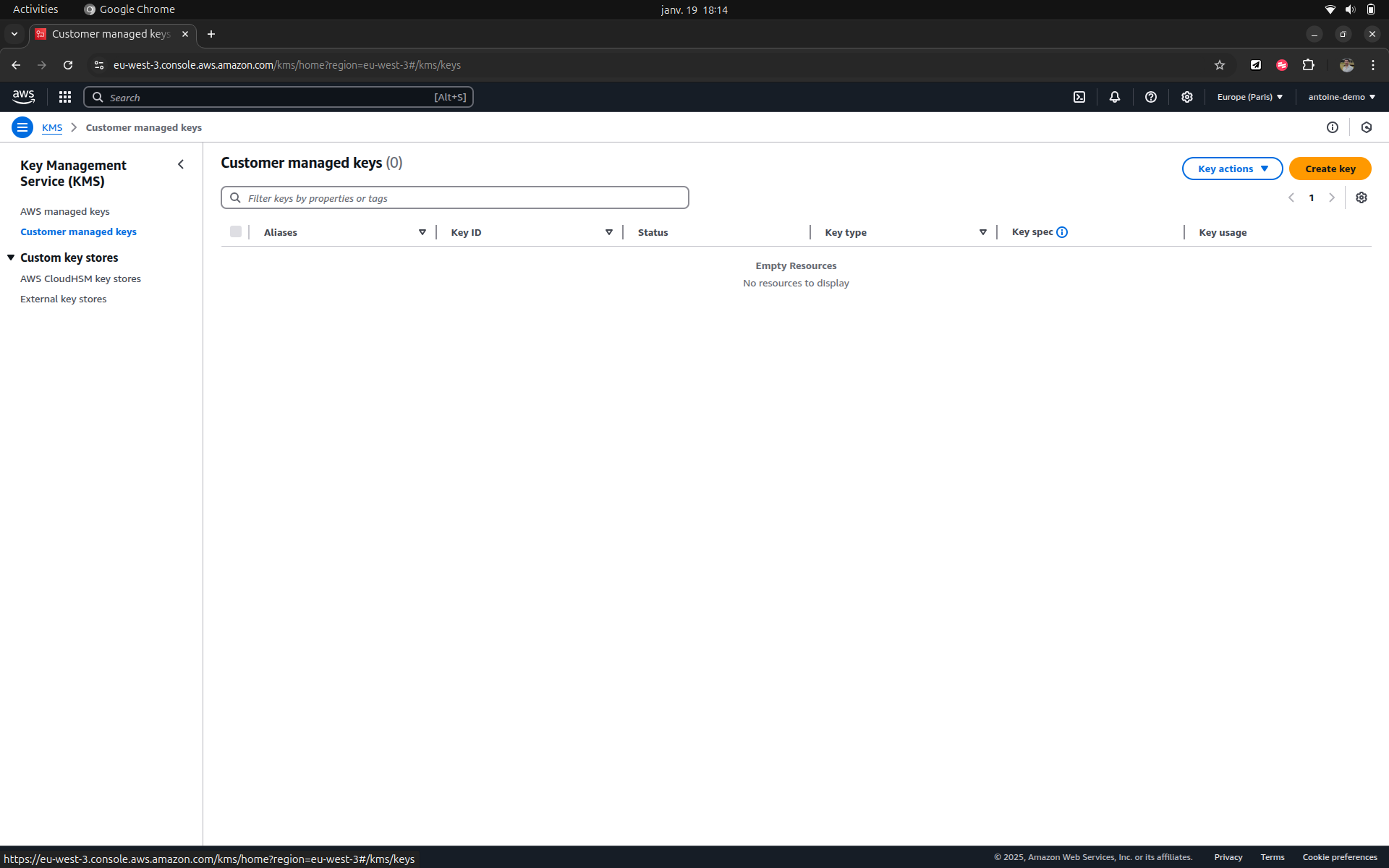

- Cliquez sur “Customer Managed Key”.

Puis, créez une nouvelle clé.

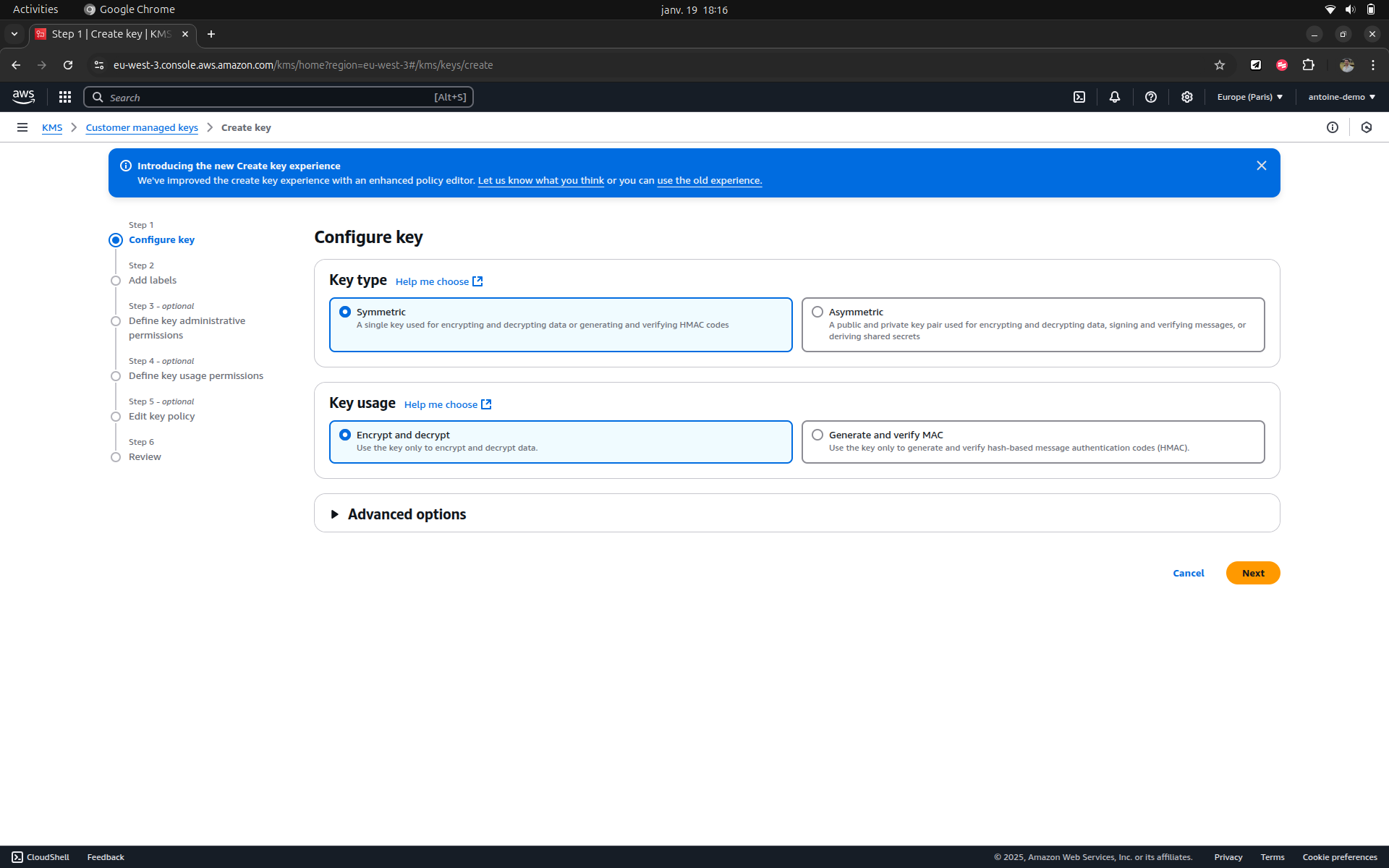

- Sélectionnez le type de clé symétrique ainsi que l’usage “chiffrer et déchiffrer”.

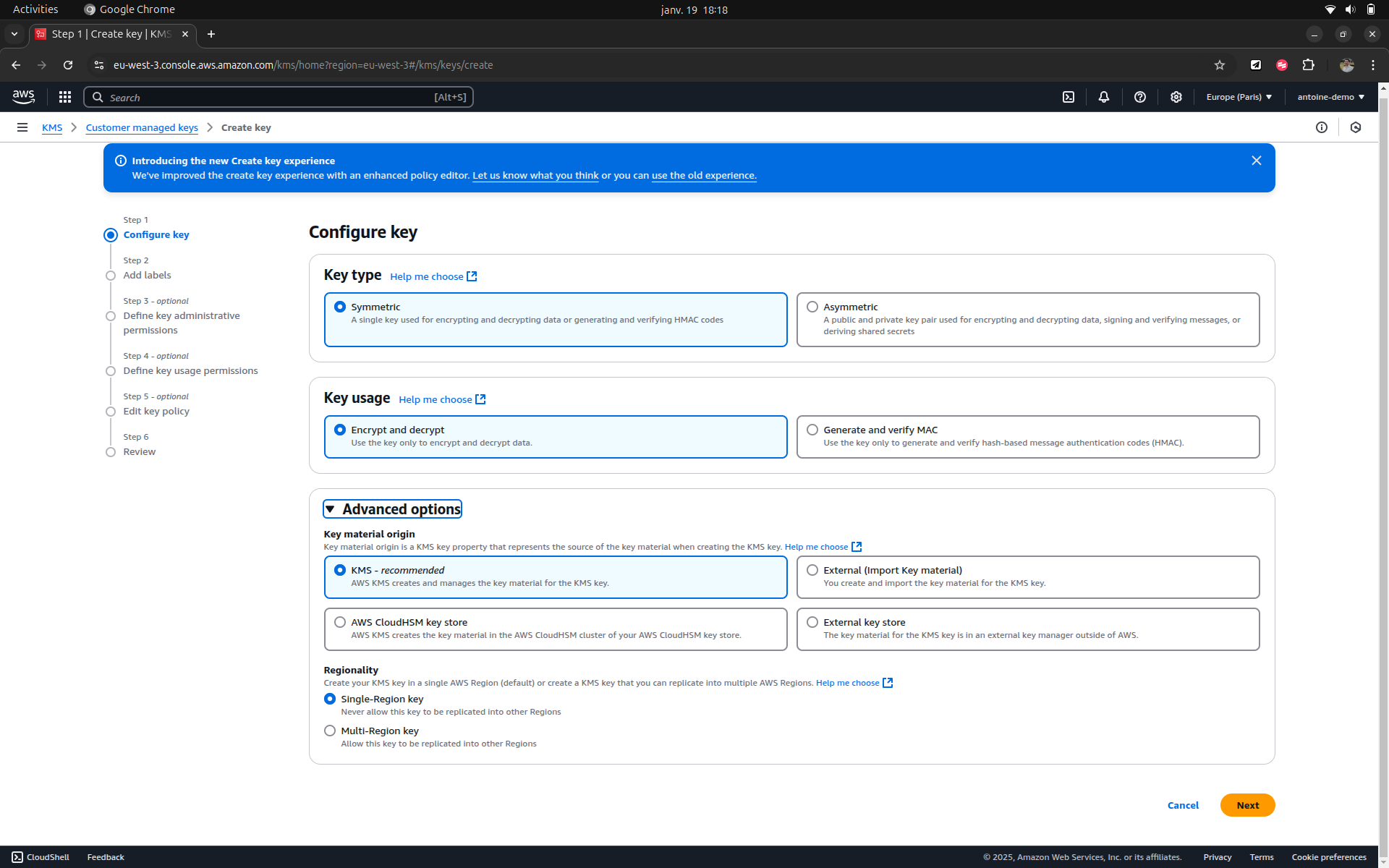

- Ensuite, choisissez KMS comme origine du matériel de clé, et sélectionnez une clé à région unique (single-region key), car c’est le type le plus couramment utilisé.

- Définissez un alias pour votre clé si vous le souhaitez.

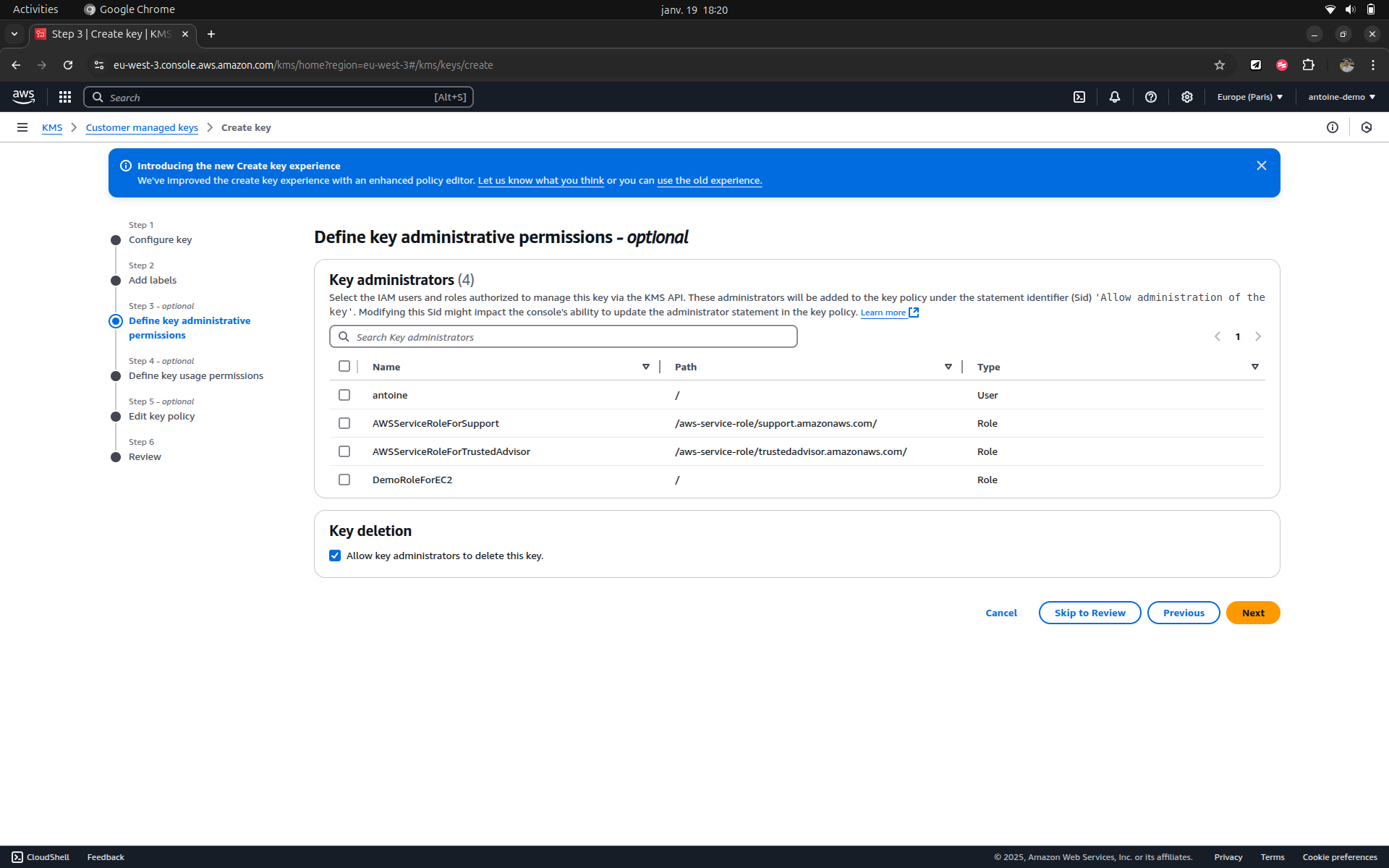

- Définissez les administrateurs de la clé. Par défaut, nous utiliserons la politique KMS par défaut définie précédemment. Toutefois, vous pouvez également définir d’autres politiques personnalisées pour renforcer la sécurité.

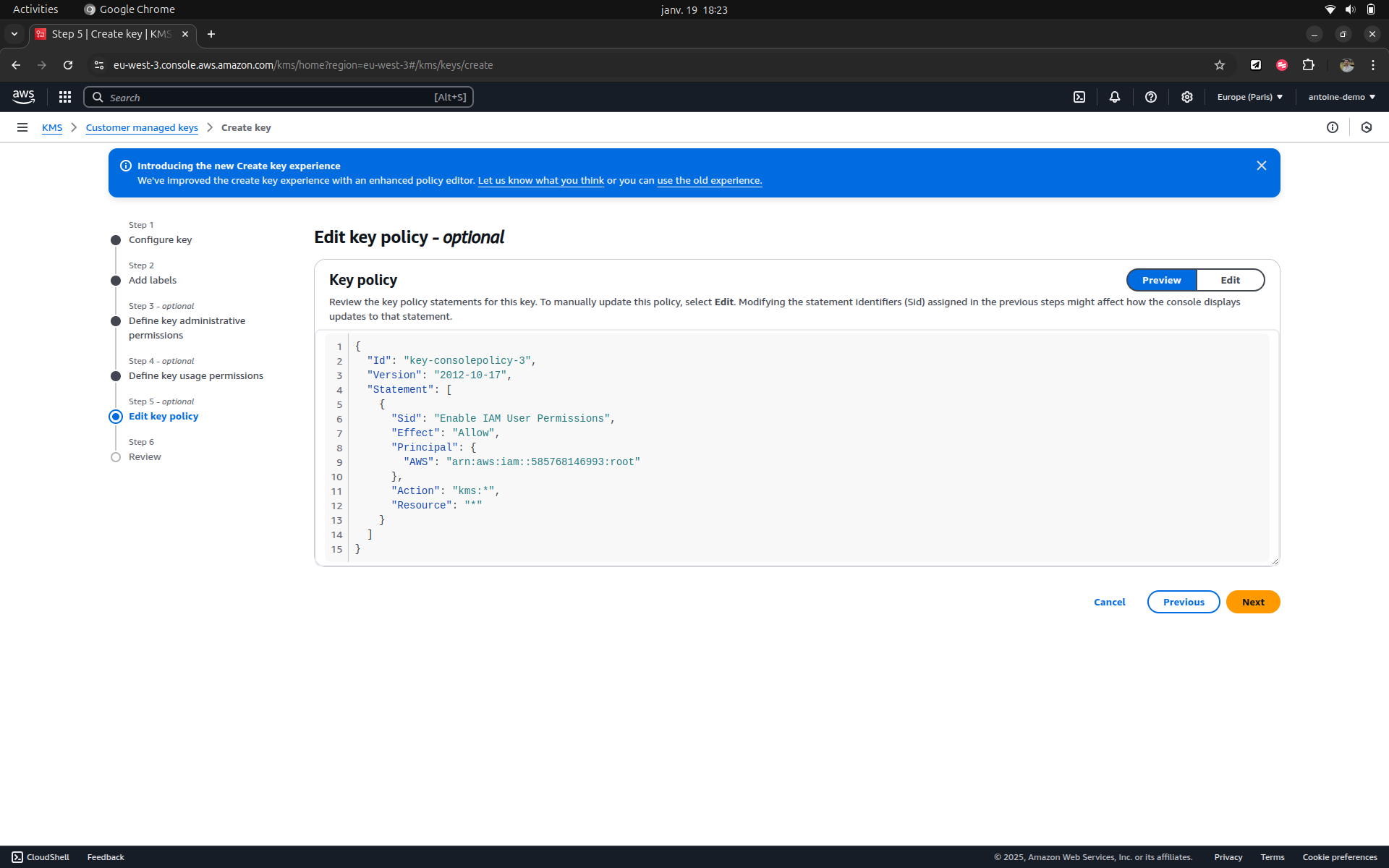

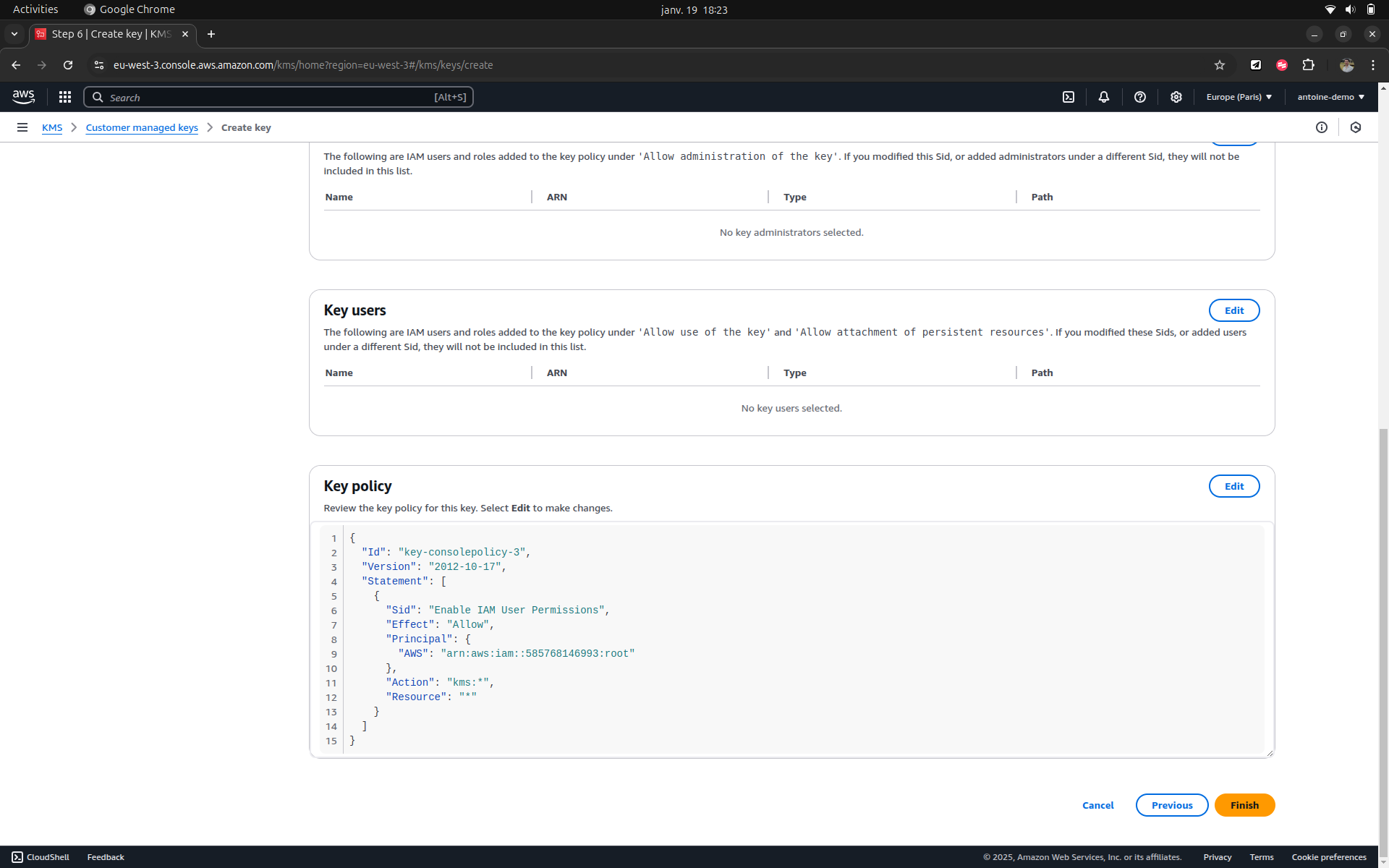

- Voici le récapitulatif de la politique de clé :

- Enfin, cliquez sur “Finish” pour créer la clé :

B. Techniques avancées de gestion des clés

- Bonnes pratiques pour la rotation et l’expiration des clés.

- Stratégies pour gérer plusieurs comptes et plusieurs clés.

- Gestion des clés KMS multi-régions.

IV. Cas d’utilisation d’AWS KMS dans différentes industries

A. Services financiers et bancaires

Les institutions financières manipulent des données très sensibles, telles que :

- Les informations des comptes clients.

- Les numéros de cartes de crédit.

- Les enregistrements des transactions.

Le chiffrement de ces données est indispensable pour garantir leur confidentialité et leur intégrité aussi bien lors du stockage que de la transmission. Il permet également de réduire les risques de fraude et de cyberattaques.

La conformité aux réglementations strictes comme le PCI-DSS (Payment Card Industry Data Security Standard) est obligatoire pour les entreprises manipulant des données de cartes bancaires. AWS KMS facilite cette conformité grâce à son chiffrement sécurisé, sa rotation automatique des clés et son contrôle d’accès granulaire.

Par exemple, les institutions financières peuvent utiliser des clés gérées par le client (Customer-Managed Keys) pour chiffrer les journaux de transactions, assurant ainsi la protection des données et la conformité aux réglementations.

🔹 Cas concret : Un processeur de paiements mondial utilise AWS KMS pour sécuriser des millions de transactions quotidiennes. En intégrant KMS avec S3 et RDS, l’entreprise a mis en place un chiffrement fluide des données clients tout en garantissant la conformité avec le RGPD et PCI-DSS. Grâce à AWS KMS, la gestion manuelle des clés a été considérablement réduite, permettant à l’entreprise de se concentrer sur l’innovation de ses produits financiers.

B. Santé et sciences de la vie

Les organisations de santé gèrent des informations patient hautement sensibles, notamment :

- Les dossiers médicaux électroniques (DME / EHR).

- Les données issues de la recherche clinique.

Le chiffrement permet de garantir la confidentialité et l’intégrité de ces données en empêchant les accès non autorisés et en réduisant les risques de violations de données.

AWS KMS simplifie la mise en conformité avec les réglementations telles que HIPAA (Health Insurance Portability and Accountability Act) en chiffrant de manière sécurisée les informations de santé protégées (PHI - Protected Health Information).

De plus, les journaux d’audit et le contrôle d’accès granulaire offerts par AWS KMS permettent aux hôpitaux et laboratoires de surveiller qui accède aux clés de chiffrement et de s’assurer que seules les personnes autorisées peuvent déchiffrer ces données sensibles.

🔹 Cas concret : Un grand fournisseur de soins de santé utilise AWS KMS pour chiffrer son système de gestion des patients hébergé sur AWS. En combinant KMS avec CloudTrail, l’organisation a assuré une visibilité totale sur l’utilisation des clés, ce qui a facilité la conformité HIPAA. De plus, AWS KMS a permis de sécuriser le partage des données entre les équipes de recherche, accélérant ainsi les avancées en matière de développement de médicaments tout en maintenant un haut niveau de sécurité.

C. Commerce de détail et e-commerce

Les plateformes de commerce en ligne traitent un volume important de données personnelles et financières, telles que :

- Les informations de paiement.

- Les adresses des clients.

- L’historique des achats.

AWS KMS garantit que ces données sont chiffrées aussi bien au repos qu’en transit, ce qui réduit les risques de violations de données et de fraudes.

Les commerçants en ligne s’appuient souvent sur l’analyse des données pour comprendre le comportement des clients. AWS KMS permet le chiffrement sécurisé des données analytiques stockées dans des data lakes ou des entrepôts de données comme Amazon Redshift. Cela garantit que les données restent protégées tout en permettant aux entreprises d’analyser les tendances et d’améliorer l’expérience client.

🔹 Cas concret : Une plateforme e-commerce mondiale a implémenté AWS KMS pour chiffrer sa base de données de transactions clients. En utilisant des clés gérées par le client, l’entreprise a renforcé la sécurité et le contrôle des permissions d’accès. Cette approche a renforcé la confiance des clients, prouvant un engagement en faveur de la protection des données personnelles.

De plus, en associant KMS avec AWS Lambda, la plateforme a automatisé la rotation des clés, garantissant ainsi une sécurité à long terme sans augmenter la charge opérationnelle.

V. Résumé et Conclusion

AWS KMS offre tout ce dont votre entreprise a besoin : une solution robuste, évolutive et sécurisée pour la gestion des clés de chiffrement. Il s’agit d’un outil essentiel pour les entreprises qui s’appuient sur les services cloud. Grâce à son intégration transparente avec un large éventail de services AWS, KMS simplifie le processus de chiffrement, automatise la gestion des clés et fournit des capacités d’audit détaillées. Des fonctionnalités clés comme les politiques de clés personnalisables, la gestion multi-régions et le support des clés symétriques et asymétriques permettent aux organisations d’adapter KMS à leurs besoins spécifiques en matière de sécurité.

Dans le paysage numérique actuel, une gestion sécurisée des clés n’est plus une option mais une nécessité. Des pratiques de chiffrement faibles ou une gestion inappropriée des clés exposent les entreprises à des risques majeurs, notamment des violations de données, la non-conformité aux réglementations et une détérioration de la réputation. AWS KMS répond à ces défis en offrant une gestion centralisée, sécurisée et conforme des clés de chiffrement, permettant ainsi aux entreprises de protéger leurs données sensibles dans des environnements diversifiés.

Adopter AWS KMS est une décision stratégique pour les entreprises cherchant à améliorer leur posture de sécurité et à simplifier leurs efforts de conformité. Son intégration avec d’autres services AWS, son interface conviviale et ses fonctionnalités avancées garantissent que les entreprises peuvent se concentrer sur leur croissance tout en maintenant des normes de sécurité élevées. Que vous soyez une startup cherchant à sécuriser les données clients ou une grande entreprise devant respecter des exigences réglementaires complexes, AWS KMS constitue la pierre angulaire d’une infrastructure cloud sécurisée, évolutive et résiliente.

VI. Foire aux Questions (FAQ)

A. Quels sont les coûts associés à AWS KMS ?

Tarification | AWS Key Management Service (KMS) | Amazon Web Services (AWS)

B. Comment migrer des clés existantes vers AWS KMS ?

Si vous suivez le tutoriel de la partie III, vous pouvez importer votre clé dans les options avancées en sélectionnant “Externe” comme origine du matériel de clé.

C. AWS KMS peut-il être utilisé pour des applications sur site (on-premises) ?

Oui, KMS peut être utilisé via des appels API, ce qui signifie qu’il est compatible avec des applications hébergées sur site.

D. Combien de requêtes puis-je effectuer par mois avec l’offre gratuite ?

Avec l’offre gratuite AWS, vous pouvez effectuer jusqu’à 20 000 requêtes par mois.